在深入调查后卡巴斯基表示,华硕并非是影锤(ShadowHammer)攻击行动的唯一受害者,至少还有6家其他组织被攻击者渗透。除了华硕之外,卡巴斯基表示还有来自泰国的游戏发行商Electronics Extreme、网页&IT基础服务公司Innovative Extremist、韩国游戏公司Zepetto,另外还有来自韩国的一家视频游戏开发商、一家综合控股公司和一家制药公司。

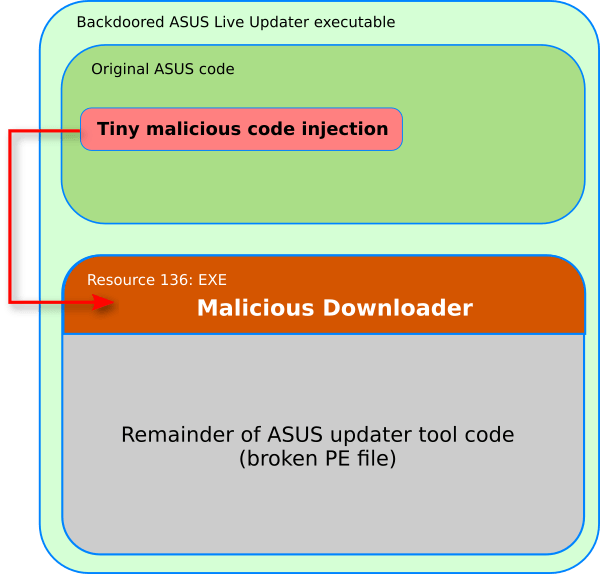

影锤(ShadowHammer)攻击行动在最初是在华硕的升级服务中发现的新型供应链攻击方式。华硕电脑一般都默认预装了华硕的Live Update Utility软件,用于更新华硕电脑专用的驱动、软件、BIOS和补丁等,用户在使用该软件更新时可能会安装植入后门程序的软件更新包。黑客疑似入侵控制了华硕的更新服务,篡改使用合法证书签署的安装包,在官方给用户推送的升级软件包中加入了恶意代码。

在随后的深入调查中卡巴斯基的安全专家找到了很多采用类似算法的攻击特征,以及使用有效和合法证书签署的其他恶意程序样本,最终表明华硕并非唯一一家受到影锤(ShadowHammer)攻击,渗透IT基础设施的公司。专家发现了类似于华硕的恶意攻击样本,使用类似的算法来计算API函数的哈希值,并且在所有恶意样本中广泛使用IPHLPAPI.dll文件。

除了华硕之外,卡巴斯基还发现了来自其他三家亚洲游戏公司也是本次攻击的受害者,包括

● Electronics Extreme:僵尸生存游戏《感染:幸存者故事》(Infestation: Survivor Stories)的开发商

● Innovative Extremist:一家提供Web和IT基础服务的公司,但同时也从事游戏领域的开发

● Zepetto:开发视频游戏《特战先锋》(Point Blank)的韩国游戏公司

除了上述三家游戏公司之外,卡巴斯基还表示发现了三家被成功渗透的韩国企业,包括一家视频游戏开发商、一家综合控股公司和一家制药公司。目前卡巴斯基的研究人员仍在警告他们,他们也是ShadowHammer行动背后黑客组织发起的供应链攻击的受害者。

据悉影锤(ShadowHammer)攻击行动分为两个阶段:

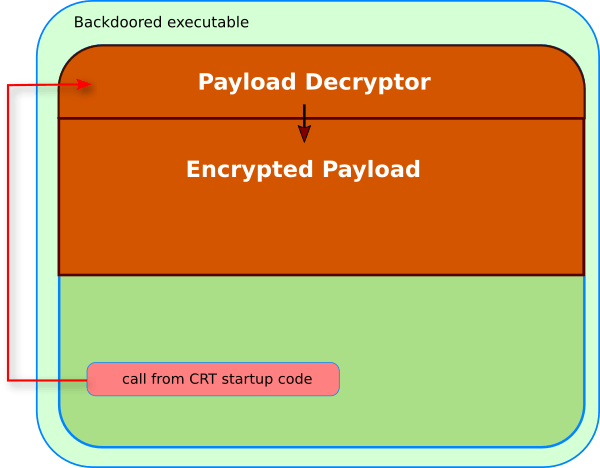

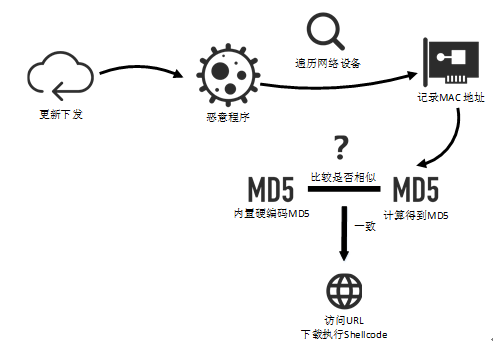

第一个阶段是无差别的大规模攻击,黑客针对所有的华硕用户推送恶意升级包,用户安装恶意升级包后都会启动黑客植入的恶意代码,等待进入第二个阶段。

第二个阶段是针对性的定向攻击,只针对数百个目标用户,恶意代码会获取用户机器的MAC地址与数百个MAC地址比对,一旦匹配成功就会连接黑客的服务器激活更多的恶意代码。

图片来自于 360

在成功入侵受害者系统之后,用作恶意软件删除程序的木马化游戏将首先检查是否有多个流量/处理器监视工具正在运行,或者系统语言是否设置为简体中文或俄语。如果检测到上述任何一项为真,那么后门将会自动停止执行。

如果成功通过了系统审查阶段,那么

恶意软件将开始收集系统信息(网络适配器MAC地址,系统用户名,系统主机名和IP地址,Windows版本,CPU架构,当前主机FQDNm,域名,当前可执行文件名,驱动器C :卷名称和序列号,屏幕分辨率和系统默认语言ID)

在下一个感染阶段,所有信息都通过HTTP通过POST请求发送到C&C服务器,然后后门将发送GET请求以接收命令。

发现了以下命令:

DownUrlFile - 将URL数据下载到文件

DownRunUrlFile - 将URL数据下载到文件并执行它

RunUrlBinInMem - 下载URL数据并作为shellcode运行

UnInstall - 设置注册表标志以防止恶意软件启动

UnInstall命令将注册表值HKCU \ SOFTWARE \ Microsoft \ Windows \ {0753-6681-BD59-8819}设置为1,这可防止恶意软件再次与C2联系。没有文件从磁盘中删除,文件应该可以通过取证分析发现。