近期,公安部挂牌督办的“5.26侵犯公民个人信息案”告破,引起社会和媒体的广泛关注。本次涉案金额高达230余万元,泄露公民个人银行信息257万余条。与前期曝出的信息泄露事件不同,本次案件不仅涉及巨量的公民个人银行信息,更重要的是此案中的关键人物夏某竟是一位银行行长。

下面带领大家简单回顾下整个案件中信息泄露的过程。

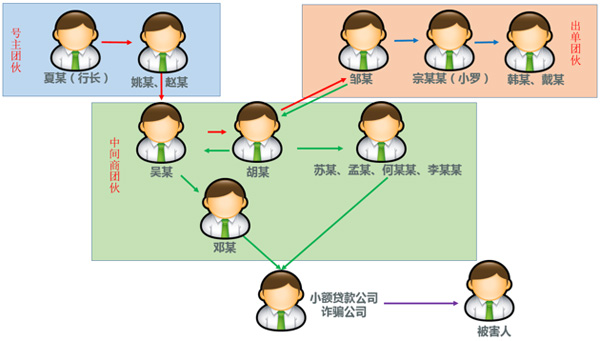

5.26侵犯公民个人信息案主要涉及3个团伙:

1、号主团伙:掌握有银行征信系统账号,主要以“出租”账号获利。

2、出单团伙:能够登录银行征信系统内部网络,获取账号后,通过银行内部网络登录银行征信系统,下载公民金融数据,然后出售获利;

3、中间商团伙:通过倒卖公民金融信息获利。

从团伙构成不难发现,这是典型的银行内部人员与黑产人员的共同犯案。通过银行征信系统盗取用户个人信息,再到用户接到骚扰推销电话,整个过程可以分为4步。笔者用更为直观的犯案路线图呈现全部过程。

实施犯罪的步骤详解

红线是第一步:个人征信信息应用系统账号外泄

夏某利用自己湖南省邵阳市某农商银行支行长的权利,擅自修改该支行登录征信信息中心应用的密码后,将登陆账号进行租用式贩卖。账号经姚某被贩卖至从事黑产的吴某。再通过胡某将登陆账号卖至出单团伙中的邹某等。至此银行征信系统登陆账号已经流到黑产人员手中。下一步就是如何利用征信账号进行数据盗取。

蓝线是第二步:出单团伙利用征信系统账号密码盗取用户信息

银行的征信系统是一个内网系统,走专线,外网无法访问。故此出单团伙邹某找到辽宁省某中信支行的员工戴某和韩某。二人利用中信银行的专线访问征信系统,使用夏某的账号和密码非法登入到征信系统中,利用第三方工具批量获取数据。

绿线是第三步:用户个人信息通过层层黑产人员流向最终客户贷款公司或诈骗公司

出单团伙拿到数据后再向黑产圈子中的各级数据商进行分销。本案中已知邹某至少把数据分销给了6名中间商。6名中间商再向下一集分销商分销用户信息或直接把用户信息出售给诈骗团伙或相关公司。

紫线是第四步:销售人员利用手中掌握的信息对被害人进行恶意推销

本案中的绵阳市杨女士陆续收到的小额贷公司电话,正是不法分子利用数据信息实施精准推销。

通过分析犯案过程,笔者发现本案例中银行征信系统存在两个安全隐患点:

1、缺乏对IP和征信系统用户名之间的安全绑定,没有发现异常登录行为

每个支行访问征信系统时都使用专线。征信系统可以获取用户名和请求ip。专线的ip是固定的,与用户名一一对应。本例中银行行长夏某出售的是湖南省邵阳市某农商银行的账号,然而最终在辽宁省某中信支行登银行征信系统。在此过程中,征信系统一旦发现访问ip和所用账号不符合关系表,应当立即向管理人员进行告警,确认登陆是否异常。如果该案例中征信中心做了IP和用户名的绑定,应该可以有效阻止银行内部人员韩某和戴某盗取数据。

2、缺乏对特征数据库行为异常的识别能力

案例中夏某的账号有效期只有2-3天。韩某和戴某在三天内,利用第三方工具获取公民个人征信信息50余万份。相当于1天查询量达到16万份。这样的日查询量对于一个支行网点来说显然属于异常行为。短期下载大量数据无外乎两种方式,一种是批量下载,一种是高频下载。无论哪种方式,无疑和银行征信系统数据库日常处理的数据量及模式存在巨大差异。征信系统数据库却并没有针对这种异常的查询进行及时告警,甚至直接阻断。

基于上述两个安全隐患,安华金和数据库安全专家提出两点防护建议。

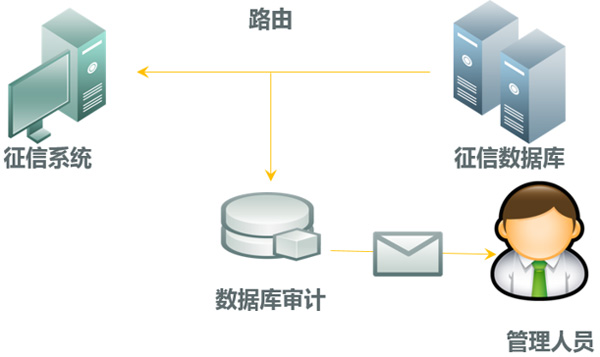

数据库审计系统旁路部署于应用服务器与数据库服务器。对数据库进行实时监测,对异常访问行为,例如异常登录,批量操作进行实时告警。

数据库防火墙部署于应用服务器与数据库服务器间部署,将账户与IP地址进行绑定,从而实现账号的访问控制,必要时进行数据库访问行数阀值控制。

征信系统信息被盗事件虽已告破,但他给我们留下了深刻的反思,数据安全已刻不容缓。如今,当安全威胁逐渐由外部转向内部,我们看到,涉案的内部人员出现越来越多的高级管理人员。在利益的驱使下,人心难防。在提高人员素质的同时,更要加强系统对内的安全防护能力。每一个看似不起眼的安全漏洞,都可能最终导致数据泄露。